"확진자 동선·마스크 이메일 주의하세요"…금융보안원 당부

송고시간2020-05-29 10:51

코로나19 관련 이메일 680만여건 분석 결과 7만3천건 악성 의심메일 확인

(서울=연합뉴스) 임수정 기자 = 금융보안원은 최근 신종 코로나바이러스 감염증(코로나19)을 매개로 한 사이버 공격이 급증하고 있다며 주의를 당부했다.

금융보안원은 29일 코로나19 관련 이메일 680만여건을 분석한 결과 약 7만3천건의 악성 의심메일을 발견했다고 밝혔다.

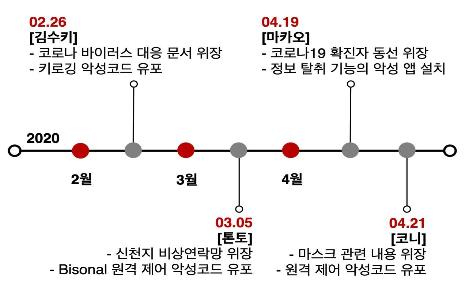

금융보안원은 지난 2~4월 수집한 주요 '지능형 지속 보안 위협'(APT·Advanced Persistent Threat) 그룹의 악성코드와 코로나19 관련 이메일을 분석한 '코로나19 금융부문 사이버 보고서'에 이 같은 내용을 담았다.

보고서에 따르면 김수키, 톤토, 코니, 마카오 등 APT 그룹 4개가 한국을 겨냥한 공격을 수행한 것으로 파악됐다.

김수키, 톤토, 코니 그룹은 악성코드가 첨부된 피싱 메일을, 마카오 그룹은 스미싱을 통해 악성 앱을 유포해 정보 탈취를 시도한 것으로 조사됐다.

메일들은 코로나19 확진자 동선이나 신천지 비상연락망을 담고 있는 것처럼 위장하기도 했다.

북한 관련 주제로 스피어 피싱(특정 대상을 목표로 하는 피싱) 공격을 수행하는 코니 그룹의 경우 코로나19 관련 마스크 사용을 권고하는 문서로 위장해 악성코드를 유포했다.

금융보안원 금융보안관제센터에서 탐지한 약 7만3천건의 악성 의심메일 중 90%가량은 마스크 판매 관련 피싱 사이트로 접속을 유도한 것으로 확인됐다.

세계보건기구(WTO)를 사칭한 가상통화 기부 요청 등 금융사기, 첨부파일을 이용한 악성코드 유포 공격 등의 사례도 보고됐다.

아이피(IP) 주소를 분석한 결과 107개국, 3천827개 IP에서 메일을 발송한 것으로 분석됐다. 발송량이 많은 국가는 터키(62%), 미국(10%) 순이었다.

다만, 금융보안원은 현재까지 금융회사에 심각한 위협이 되는 사례는 없는 것으로 파악했다.

김영기 금융보안원 원장은 "금융권이 코로나19를 악용한 사이버 위협에 선제 대응을 할 수 있도록 적극적으로 지원할 것"이라고 밝혔다.

sj9974@yna.co.kr

제보는 카카오톡 okjebo <저작권자(c) 연합뉴스, 무단 전재-재배포, AI 학습 및 활용 금지> 2020/05/29 10:51 송고

![[OK!제보] 머리뼈에 톱날 박혔는데 그냥 봉합…뇌수술 환자 재수술 날벼락](http://img2.yna.co.kr/etc/inner/KR/2024/04/19/AKR20240419033000505_01_i_P2.jpg)

![[영상] 이란 핵시설지역서 '쾅' 폭발음…이스라엘, 이란 본토 보복 타격](http://img2.yna.co.kr/mpic/YH/2024/04/19/MYH20240419015300704_P4.jpg)

![[영상] 무개념 행동 다 찍혔다…새끼곰 억지로 끌어내려 '인증샷' 찰칵!](http://img6.yna.co.kr/mpic/YH/2024/04/19/MYH20240419014600704_P4.jpg)

![[영상] 한미 특전사 공중침투훈련 성료…사상자 발생한 북한과 대비](http://img9.yna.co.kr/mpic/YH/2024/04/19/MYH20240419013800704_P4.jpg)